Az olyan eljárásokat, amikor egy üzenetet úgy továbbítunk, hogy azt csak a küldő és a címzett érthesse meg, titkos adatáttovábbításnak nevezzük. Ez az adatbiztonságnak az a része, amikor az információ bizalmasságát igyekszünk megvédeni. Az üzenetek titkos továbbításának (kriptográfia, szteganográfia) több alapvető módja is van.

Szteganográfia

Az üzenetet rejtve való továbbításának tudománya a szteganográfia. Ennek egy irodalmi esete található Gárdonyi Géza Egy magyar rab levele című novellájában:

„Kedves, ezüstös, drága dádém! Ezer nemes arany tizedét örömmel ropogtasd örök keserűség keservét ivó magzatodért. Egészségem gyöngy. A vaj árt. Ritkán óhajtom sóval, borssal. Ócska lepedőben szárítkozom álmomban, zivataros estén. Matyi bátyám, egypár rózsát, rezet, ezüstöt, libát egy lapos leveleddel eressze hajlékomba. Erzsi, tűt, faggyút, ollót, gombot, levendulát adj! Laci, nefelejts! Imre”

A szöveg első ránézésre elég nehézkes és zagyva, azonban egy kis fejtöréssel rejtett szöveget lehet benne találni… Nézegessétek pár percig.

A megoldás, hogy a szavak első betűijeit összeolvasva a következő üzenet kerül elő: Kedden a török kimegy a városból, száz emberrel el lehet foglalni. Ilyen eljárásokról már az ókorból is maradtak fent emlékek, amelynek egyik megvalósítása, amikor az üzenetet egy rabszolga leborotvált fejére írjuk és miután a haja kinőtt elküldjük a címzetthez, aki a haját leborotválva az üzenetet elolvashatja.

Üzenetek elrejtésére szolgáló, (a törvények által szabott keretek között) szabadon használható program például az OpenPUF, vagy a steganoimage.

Virágnyelv

Olyan kommunikációs technika, amikor egy-egy mondatnak, kifejezésnek speciális értelme van. A virágnyelvet két kommunikációs technika megnevezésére használjuk. Az egyik esetben a tabuvá vált kifejezéseket olyannal helyettesítik, amit mindenki ért, de a tabut megkerüli. A népköltészetben ennek nagy hagyományai vannak, ilyenkor lényeges, hogy a hallgató értse (a gyakran erotikus) utalásokat. A másik esetben a mondanivalót ártatlannak tűnő kommunikációba rejtik. Ezt elterjedten használták (használják) rejtjelezési rendszerek részeként. Ilyenkor lényeges, hogy a kívülállónak a kommunikáció adekvátnak tűnjön, ne keressen mögötte rejtett tartalmat. Például a szovjet Vosztok program során az űrhajósoknak, ha rosszul voltak, azt kellet mondani: „egy zivatart figyelek meg éppen”. Így titkosítatlan csatornán is lehet bizalmas információkat továbbítani, bár ez okozott félreértést is, mivel Pável Popovics valóban zivatarfelhőket figyelt meg, amit jelentett a földi személyzetnek, akik ezt úgy értelmezték, hogy az űrhajós rosszul érzi magát.

Kriptográfia

A titkosírás (kriptográfia) esetén az üzenetet nyilvános csatornán való továbbításhoz különböző szabályok szerint úgy alakítjuk át, hogy az avatatlan szemlélő számára olvashatatlan legyen, azonban a beavatottak el tudják olvasni. Mindenféle titkosításra igaz, hogy feltörhető. A feltörésnek több technológiája létezik. A két véglet a Brute-force (brutális erő), és a Human-engineering módszer.

A Brute-force módszernél minden lehetséges kulcsot rápróbálunk az üzenetre, abban a reményben, hogy valamelyik sikeres lesz.

A Human-engineering módszernél az üzenetet kezelő embereket vesszük rá, hogy adjanak ki olyan információkat, amelyek segítenek az üzenet megfejtésében. Természetesen ezeken kívül még rengeteg módszer létezik, azonban ezeket most nem tárgyaljuk.

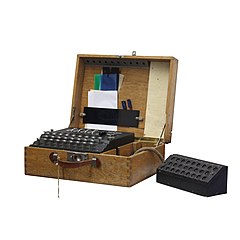

Forrás:Wikimedia Commons

Mindig vegyük figyelembe, hogy az egyes titkosítási eljárások biztonságáról a felhasználónak soha nincs hiteles információja. Erre jó példa a német ENIGMA készülék, amelyet a titkos üzenetek átvitelére használtak a II. világháború alatt. ENIGMA néven a német haderők, de azonos vagy hasonló elvet használó készüléket minden harcolófél használt. A kódot (a kor technikai színvonalán) feltörhetetlennek tartották, a szövetségesek azonban elektronikus/mechanikus szerkezetekkel (részben a kezelési hibákat kihasználva) a háború második felében már vissza tudták fejteni az üzeneteket (bár a mai napig vannak olyanok, amelyek megfejtése sikertelen). A kódtörő szerkezetek fejlesztése közben a mérnökök és matematikusok letették a korszerű informatika alapjait. Vannak elvileg is nehezen feltörhető kódolási technológiák. Ilyen például a könyv-kód, ahol az átküldött kód minden egyes betűjét egy könyv, vagy folyóirat egy-egy betűjére utaló kóddal helyettesíti. A II. világháború alatt a Radó Sándor által vezetett hírszerzőcsoport ilyen kódolást is használt, ahol a kulcs egy gazdasági folyóirat volt. Amikor néhány munkatársat elfogtak, a kódot feltörték.

Az OTP (nem a híres pénzintézet, hanem az One Time Pad) minden karakterből egy, az üzenettel azonos hosszúságú, valódi véletlen értékkel kizáró vagy kapcsolattal (XOR) állítja elő a titkosított szöveget. Ez az eljárás is (ha a kulcs titokban tartása megoldható) elvileg is feltörhetetlen, helytelen használat esetén viszont könnyen törhető, és önmagában a szöveg módosítása ellen nem véd. (Ehhez azonban a támadónak legalább részben ismernie kell az átvitt üzenetet.)

Forrás:Wikimedia Commons

A titkosított szöveg visszafejtése

Amennyiben a titkosítás matematikai alapjai tisztázottak és megfelelőek, a megvalósításban vagy a használat módjában még mindig lehet olyan hiba, amely segítheti a kíváncsiskodókat. Egy-egy titkosítási eljárás feltörője gyakran nagyobb hasznot remélhet a védett információk használatából, mint a feltörés tényének publikálásából. 1 Az eddigiekből adódik, hogy az a tény, hogy egy eljárás feltörését senki sem publikálta, nem jelenti azt, hogy senki sem tudja feltörni. A privát célra jól használható a PGP programcsomag, illetve sok levelezőrendszer tartalmaz valamilyen beépített titkosítási lehetőséget.

RSA Secret-Key Challenge

A projekt arra jött létre, hogy a korszerű titkosítási eljárások brute-force támadásokkal szembeni ellenállóságát demonstrálják. A folyamat nagyon leegyszerűsítve az, hogy önkéntesek felajánlják a számítógépeik „felesleges” számítási teljesítményét, és ezekből az Internet segítségével egy „szuperszámítógépet” állítanak össze, amely a kulcsok törését végzi. A demonstráció látványos, azonban általános célú számítógépek használata a feladat szempontjából közel sem optimális, valószínűleg sokkal gyorsabban lehet eredményt elérni titkosító chipekből felállított hálózat segítségével.

A titkos üzenetek továbbítása

A fentiekből látszik, hogy üzenetek titkos továbbítása nem egyszerű dolog. Ha minden olyan partnerünkkel, akivel erről meg tudunk állapodni, titkosított formában váltunk minden üzenetet, ezzel a kíváncsiskodók dolgát megnehezítjük, mivel nem csak az értékes üzeneteket kell visszafejteni, hanem valamennyit. Amennyiben a titkosított üzenetet rejtett formában, esetleg virágnyelven fogalmazzuk meg, az üzenet megfejtője honnan tudja, hogy az üzenet, miszerint „Hozz 5 kiló barackot, 8 banánt és két kiló borsót” vajon egy bevásárlólista, vagy fegyver rendelés?